Microsoft Web Application Configuration Analyzer v2.0 (WACA)

Visão Geral

É uma ferramenta que verifica um conjunto de boas práticas para um servidor antes de entrar em produção, baseado em uma lista das melhores práticas de segurança a serem seguidas. Não é necessário ter nenhum agente instalado no servidor destino, basta ter privilégios administrativo ou alguma instância SQL no servidor.

Pré-requisitos

- Sistemas operacionais suportados: Windows 7, Windows Server 2003, Windows Server 2003 R2 (32-Bit x86), Windows Server 2003 R2 x64 editions, Windows Server 2008

- Sistemas operacionais suportados para instalação: Windows XP, Windows Vista, Windows Server 2003, Windows Server 2008 R1/R2Support Operating Systems for scanning: Windows Server 2003, Windows Server 2008 R1/R2

- Softwares: .NET Framework v4.0, Microsoft Office Excel (Optional)

Link para download: Clique aqui

Instalação

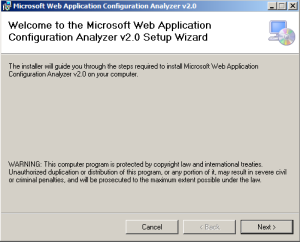

A instalação é bem simples, veja:

Clique em Next.

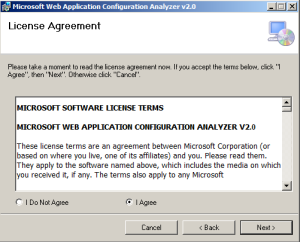

Leia e aceite os termos “I Agree”, em seguida clique em Next

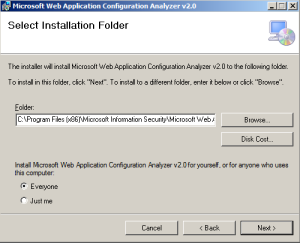

Neste item pode ser alterado o local de instalação do aplicativo, caso não seje de seu interesse a alteração, clique em Next.

Confirme a instalação clicando em Next.

A instalação foi finalizada, é recomendo que inicie o Windows Update para atualização do .NET Framework

Configuração/Scan

Clique em Start > All Programs > Microsoft Information Security > Selecione “Web Application Configuration Analyser”.

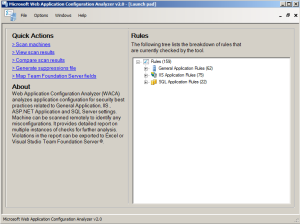

Tela inicial.

Em rules temos regras pré-configuradas para começarmos o “scan”, seja no servidor local ou remoto.

Para iniciarmos o scan, clique em Scan machines em Quick Actions ou acesse pelo menu File > Scan Machines.

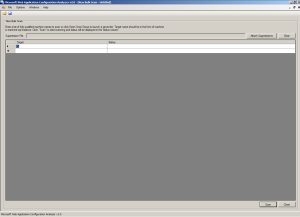

Em target digite o FQDN (Full qualify Domain Name) em seguida clique em SCAN, quando terminar a análise será exibida um mensagem na tela, clique em OK.

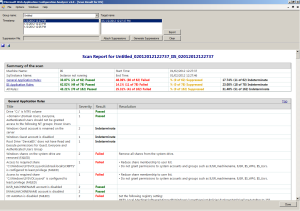

Para visualizar o resultado, selecione File > View Scan Results, em Group Name, selecione Untitled (Grupo default para armazenamento do SCAN), verifique o ultimo horário que foi executado o SCAN em Timestamp, ao selecione o horário/data, logo abaixo será exibido um relatório completo, veja:

O relatório é muito interessante, mostra em porcetagem o que passou no teste de segurança e o que falhou, mais abaixo dividos por blocos (IIS, Application e SQL), é listado todos os testes executados e ainda dicas de como corrigir os que falharam, após serem feitas as correções, execute o SCAN novamente e faça um “merge” do relatório anterior.

Erick Albuquerque

MVP, MCTS, MCITP SA, MCTIP EA

Comments

Marcelo

Marcelo

AuthorMuito bom, gostei muita da iniciativa de repassar conhecimento

iisbrasil

iisbrasil

AuthorObrigado Marcelo, qualquer duvida ou sugestão, estamos a disposição. Obrigado.